oa权限管理系统设计

时间:2024-10-08 来源:网络 人气:

OA权限管理系统是一个组织内部用于管理员工访问权限的系统。它确保员工只能访问他们需要执行工作任务的系统资源,如文件、应用程序和数据。以下是一个简单的OA权限管理系统设计:

1. 用户角色定义 管理员:具有最高权限,可以创建、修改和删除用户和角色,分配权限。 普通员工:根据其工作职责被分配特定的权限。

2. 用户管理 用户信息:包括用户名、密码、姓名、职位、部门等。 用户注册:员工入职时由管理员创建用户账号。 用户登录:员工使用用户名和密码登录系统。

3. 角色管理 角色创建:管理员创建角色,如财务、人事、市场等。 角色分配:将用户分配到相应的角色。

4. 权限管理 权限定义:定义不同的权限,如读、写、删除、执行等。 权限分配:将权限分配给角色,角色再将权限分配给用户。

5. 审计和日志 操作日志:记录所有用户的操作,如登录、修改、删除等。 审计报告:生成审计报告,用于检查和监控权限使用情况。

6. 系统安全 密码策略:设置密码复杂度要求,定期更换密码。 双因素认证:增加登录安全性。

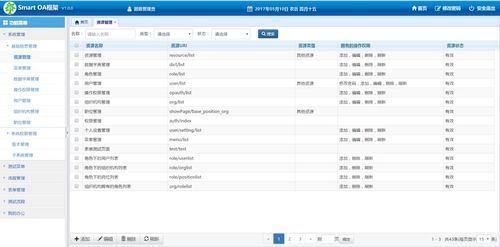

7. 用户界面 用户端:简洁直观的用户界面,方便用户登录和查看权限。 管理员端:功能全面的管理界面,用于用户和角色管理。

8. 技术选型 后端:使用Spring Boot框架,支持RESTful API。 数据库:使用MySQL存储用户、角色和权限数据。 前端:使用React或Vue.js框架,构建用户和管理员界面。

9. 部署和运维 部署:系统部署在服务器上,确保高可用性和可扩展性。 运维:定期更新和维护系统,确保系统稳定运行。

10. 遵守法规和标准 合规性:遵守相关的法律法规,如数据保护法。 标准:遵循信息安全标准,如ISO 27001。

这是一个基本的OA权限管理系统设计,具体的设计可能需要根据组织的具体需求进行调整。

引言

随着企业信息化建设的不断深入,OA(办公自动化)系统已成为企业日常办公不可或缺的工具。为了确保OA系统的安全性和高效性,权限管理系统的设计显得尤为重要。本文将围绕OA权限管理系统设计展开,探讨其设计原则、实现方法以及在实际应用中的注意事项。

一、OA权限管理系统设计原则

1. 安全性原则

OA权限管理系统首先要确保系统的安全性,防止未经授权的用户访问敏感信息,保障企业数据安全。

2. 可扩展性原则

随着企业业务的不断发展,OA系统需要具备良好的可扩展性,以便适应企业规模和业务需求的变化。

3. 灵活性原则

权限管理系统应具备灵活性,能够根据不同部门、不同岗位的需求,灵活配置权限。

4. 易用性原则

权限管理系统应简洁易用,降低用户学习成本,提高工作效率。

二、OA权限管理系统设计方法

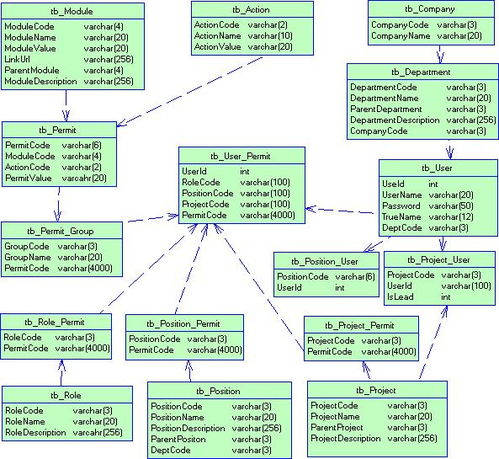

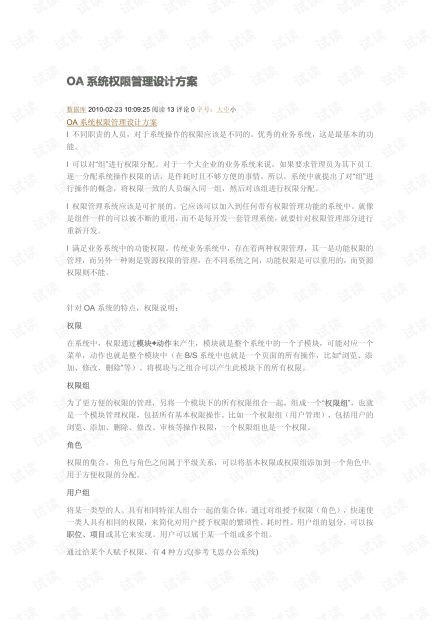

1. 权限模型设计

权限模型是权限管理系统的核心,主要包括角色、权限、资源等概念。

(1)角色:将具有相同职责或权限的用户划分为一个角色,如管理员、普通员工等。

(2)权限:定义用户对系统资源的操作权限,如浏览、添加、修改、删除等。

(3)资源:系统中的各种数据、功能模块等。

2. 权限分配策略

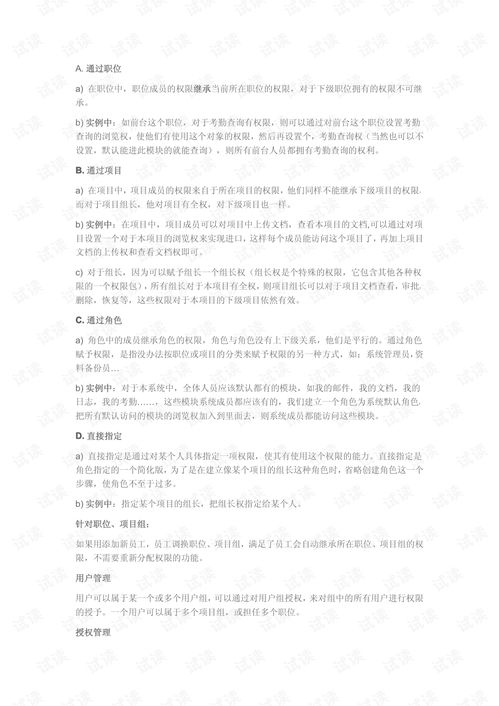

权限分配策略主要包括以下几种:

(1)基于角色的权限分配:将角色与权限进行绑定,用户通过分配角色获得相应权限。

(2)基于任务的权限分配:根据用户在系统中的任务,动态分配权限。

(3)基于属性的权限分配:根据用户的属性(如部门、岗位等)分配权限。

3. 权限控制机制

权限控制机制主要包括以下几种:

(1)访问控制:根据用户权限,控制用户对系统资源的访问。

(2)操作控制:根据用户权限,控制用户对系统资源的操作。

(3)审计控制:记录用户对系统资源的访问和操作,以便进行审计和追溯。

三、OA权限管理系统实现

1. 技术选型

选择合适的开发语言、框架和数据库,如Java、Spring Boot、MySQL等。

2. 系统架构设计

采用分层架构,包括表现层、业务逻辑层、数据访问层等,提高系统可维护性和可扩展性。

3. 功能模块设计

主要包括权限管理、用户管理、角色管理、资源管理、审计管理等模块。

4. 系统集成

将权限管理系统与OA系统进行集成,实现权限管理的统一管理。

四、OA权限管理系统应用注意事项

1. 权限分配要合理

根据企业实际情况,合理分配角色和权限,避免权限过于集中或分散。

2. 定期审计

定期对系统进行审计,确保权限分配的合理性和安全性。

3. 用户培训

对用户进行权限管理培训,提高用户对权限管理的认识和操作能力。

4. 系统维护

定期对系统进行维护,确保系统稳定运行。

OA权限管理系统是企业信息化建设的重要组成部分,其设计应遵循安全性、可扩展性、灵活性和易用性原则。通过合理的设计和实施,OA权限管理系统可以有效提高企业办公效率,保障企业数据安全。

相关推荐

教程资讯

教程资讯排行